Ön milyen informatikai eszközzel védi a cége bizalmas adatait? Honnan tudja, hogy az alkalmazottak mikor, milyen állományokat küldtek vagy másoltak? Hogyan biztosít eltérő elérési jogokat a munkatársaknak, részlegeknek? Miként ellenőrzi az szerverhez hozzáférő eszközöket és azok adatforgalmát?  Az informatikai védelem ma már minden cégnél alapkövetelmény. Csakhogy nem elég a kívülről érkező támadások ellen védekezni. Az alkalmazottakhoz kötődő információ kiszivárogtatás olyan méreteket öltött, amely már komoly kárt okoz a vállalatoknál. A legutóbbi tanulmányok szerint az elővigyázatos amerikai nagyvállalatok 75%-ánál történt már belső elkövetőkhöz köthető adatvesztés, illetve visszaélés. A munkatársaknak szükségük van a napi munkájukhoz a céges adatokra, de ezek elérését, használatát, másolási és küldési lehetőségeit ellenőrizni és szerepek szerint korlátozni kell. Erre nyújt megoldást az Endpoint Protector adatszivárgás elleni védelme (Data Loss Prevention – DLP). A rendszer három legfontosabb eleme:

Az informatikai védelem ma már minden cégnél alapkövetelmény. Csakhogy nem elég a kívülről érkező támadások ellen védekezni. Az alkalmazottakhoz kötődő információ kiszivárogtatás olyan méreteket öltött, amely már komoly kárt okoz a vállalatoknál. A legutóbbi tanulmányok szerint az elővigyázatos amerikai nagyvállalatok 75%-ánál történt már belső elkövetőkhöz köthető adatvesztés, illetve visszaélés. A munkatársaknak szükségük van a napi munkájukhoz a céges adatokra, de ezek elérését, használatát, másolási és küldési lehetőségeit ellenőrizni és szerepek szerint korlátozni kell. Erre nyújt megoldást az Endpoint Protector adatszivárgás elleni védelme (Data Loss Prevention – DLP). A rendszer három legfontosabb eleme:

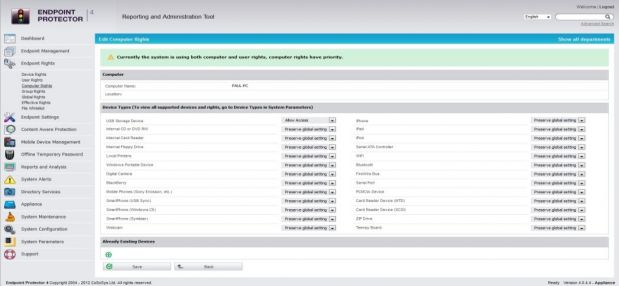

- Eszköz kontroll (Device Control): a rendszerben lévő adatállományok elérésének eszközeit felügyelhetjük (e-mail, USB, okostelefon)

- Tartalomfüggő védelem (Content Aware Protection): az adatállományok elérésének és kezelésének lehetőségeit a fájlok jellemzőitől tesszük függővé (tartalom, méret, típus stb.)

- Mobil eszköz menedzsment (Mobile Device Mamagement): a céges okostelefonok biztonsági protokollját kezelhetjük (applikációk, titkosítás, elérési folyamatok)

Eddig is léteztek ilyen jellegű szoftverek, de vagy a szolgáltatási kör volt szűkebb, vagy az ár volt csillagászati. A többszörösen díjnyertes Endpoint Protector verhetetlen ár-érték arányt kínál az adatszivárgás megelőzését szolgáló termékek között. A piaci elvárások figyelembevételével kialakított megoldások teljes körű védelmet biztosítanak – mindezt elérhető áron.

Melyek a leggyakoribb elektronikus adatfelhasználással kapcsolatos problémák:

- Az alkalmazottak bizalmas adatokkal élnek vissza:

- fájlokat szándékosan kivisznek (USB), megosztanak vagy elküldenek

- gondatlanságból elérhetővé tesznek adatokat

- Munkatársak illetéktelenül férhetnek hozzá rájuk nem tartozó adatokhoz

- A munkatársak a vállalti rendszert veszélyeztető eszközökkel csatlakoznak a rendszerhez

Az Endpoint Protector egy könnyen elérhető és könnyen kezelhető megoldást kínál. Webfelületen keresztül ellenőrizhetővé és irányíthatóvá tesz minden vállalati adatforgalmat.

A rendszer fontosabb jellemzői:

- Windows, iOS, Linux? Az Endpoint Protector garantáltan megbízhatóan védi a cég adatait.

- Egyszerű és gyors paraméterezhetőség

- Központi eszköz kontroll. A portok és eszközök felügyelete: engedélyezés, tiltás, jogosultság beállítás (pl. csak-olvasható). Az USB-től a webkameráig, a nyomtatótól a bluetoothig.

- Titkosítási funkciók (pl. USB-re csak titkosított fájl menthető).

- Fájlok mentését és törlését is nyomon követi, rögzíti.

- Tartalomfüggő védelem. Kulcsszavak alapján korlátozhatjuk adatállományok elérését, mentését vagy küldését (pl. „árajánlat” szót tartalmazó fájlt csak az értékesítésen dolgozó kollégák küldhetnek ki e-mailben).

- Mobil eszköz menedzsment. A céges okostelefonokat is csatlakoztathatjuk a rendszerhez (iOS és Android). Megadhatjuk, hogy mely alkalmazások telepíthetők az eszközre és melyek nem, nyomon követhetjük őket térképen, valamint a biztonsági protokollokat is rákényszeríthetjük a felhasználókra. Távolról zárolhatjuk vagy akár törölhetjük is az adatokat (pl. lopás esetén).

Az ipari kémkedés egyre erősödik. A kísértés nagy. A hagyományos poloskával történő lehallgatás mellett, már IT biztonságra is kell figyelni! Védekezzen az adatszivárgás ellen!